It took over three months and 55 comments on my blog. Now, Magnus Ekhall and Patrik Almqvist have solved the Ivory Coast cryptogram. Their work is based on a discovery by Christoph Tenzer.

A few months ago, German author Frank Schwellinger informed me about an unsolved crypto challenge in his 2012 book Warum gibt es kein Bier auf Hawaii? (“Why is there no beer on Hawaii?”).

The Ivory Coast puzzle

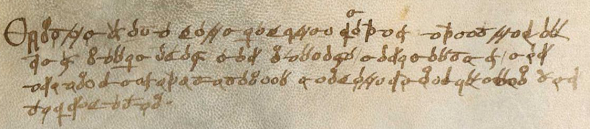

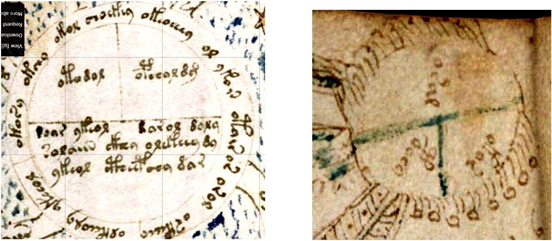

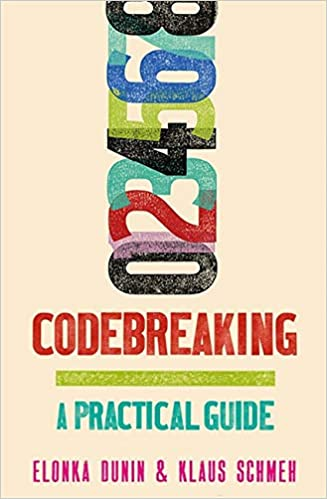

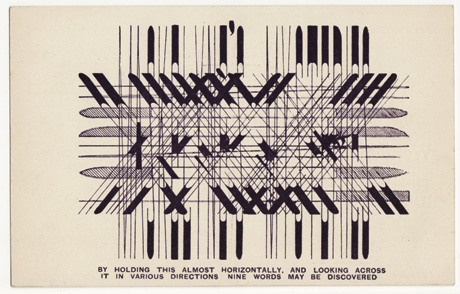

Warum gibt es kein Bier auf Hawaii? presents a collection of 50 puzzles, each one being connected to a certain country. Puzzle #2 is based on a background story situated in the African country, Ivory Coast. The challenge is about the following image:

![]()

Source: Schwellinger

The symbols on this disk represent an encrypted message.

The solution of the Ivory Coast challenge is not provided in the book. According to Frank Schwellinger his readers never found it, either. In July this year, I introduced the Ivory Coast cryptogram on this blog. When no solution was found and Frank provided a hint, I published a second article. There was a lot of interest in this challenge, about 55 comments were published.

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]() Coming December 2020

Coming December 2020 ![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![]()

“One of the most helpful guides outside the NSA to cracking ciphers. But even if you don’t become a codebreaker, this book is full of fascinating crypto lore.”

Steven Levy, New York Times bestselling author of “Crypto, Hackers, and Facebook: The Inside Story”

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

![♦]()

The solution

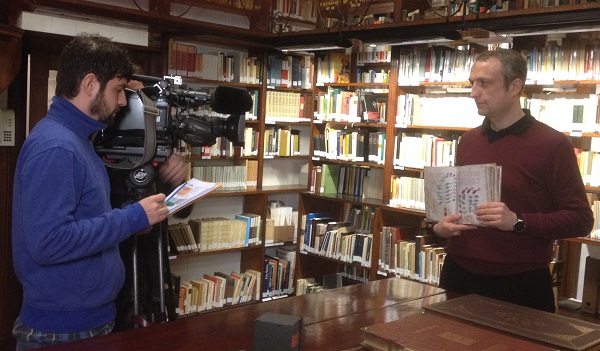

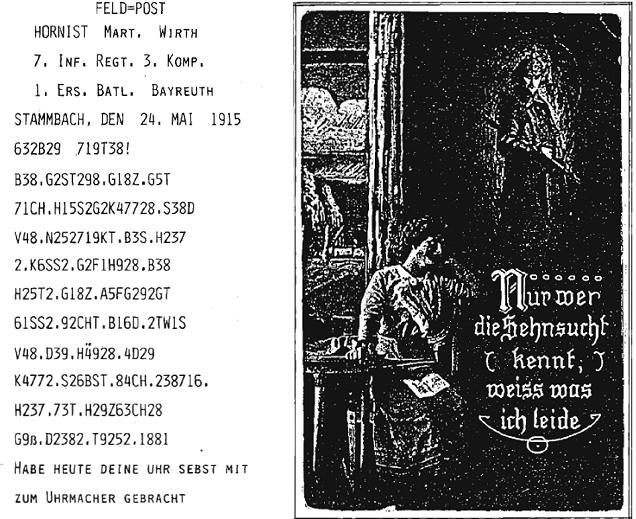

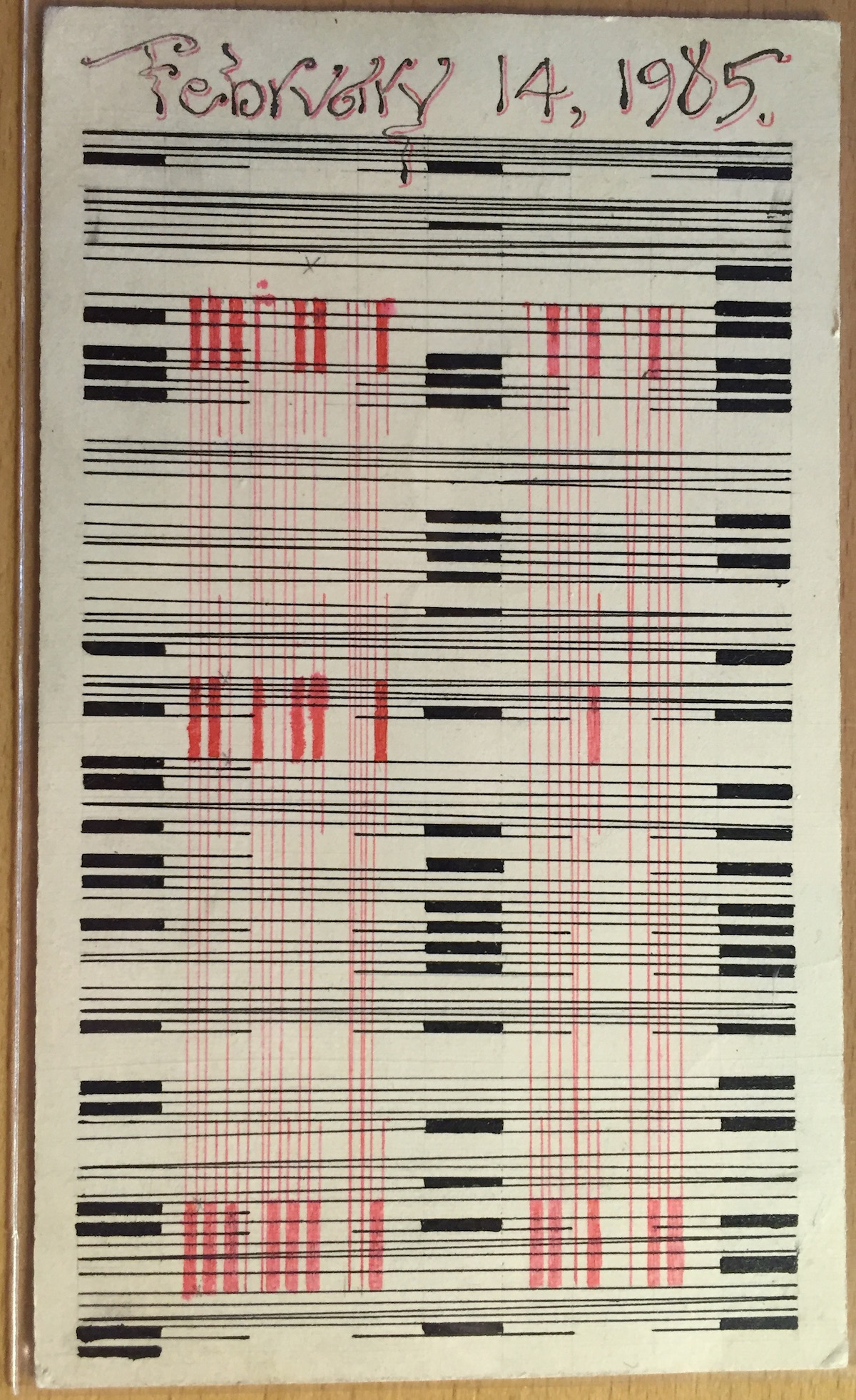

Earlier this week, Magnus Ekhall …

![]()

… from Sweden informed me that he had found the solution of the Ivory Coast cryptogram. Frank Schwellinger confirmed that it was correct.

Magnus sent me the following report:

When the first blog post about the Ivory Coast cryptogram was published, I immediately had a look at solving it. I knew that what was sought was a German word, but that was about it. I did what probably many others did: got fooled by the arrows and thought that all the arrows taken together would somehow spell a word. Nothing came of that.

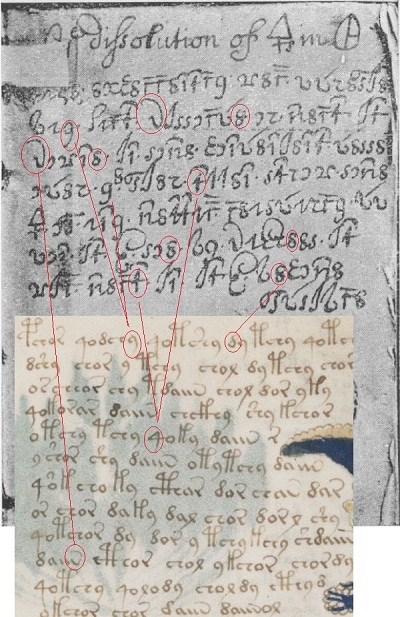

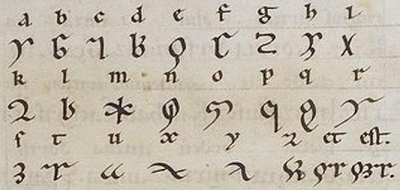

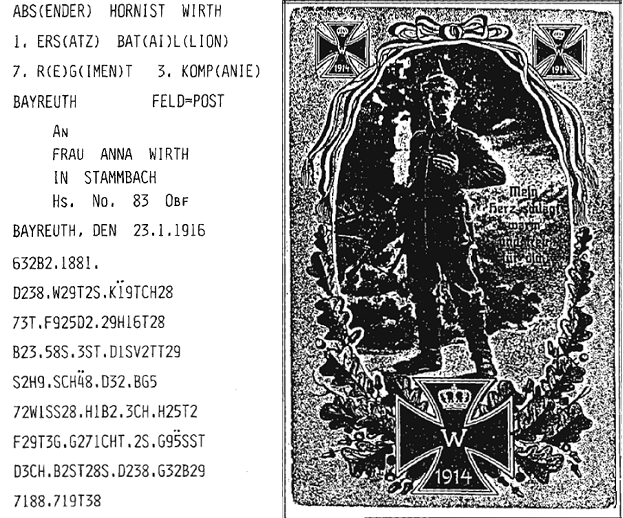

Then, Narga (Christoph Tenzer) …

![]()

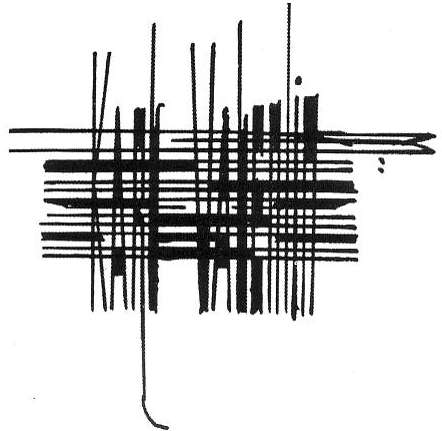

… discovered that all the arrows came from the Wingdings 3 font, and when decoded with that would produce letters with German statistical distributions and that a transposition cipher was what we were looking at. A very good step in the right direction!

When the second blog post was published we got a set of clues from Frank Schwellinger that finally would take us all the way to a solution. It was made clear that we were looking for a German sentence, and more importantly we got to know that Frank started out with an empty wheel, and filled in the letters one by one with the position of every letter determined by a system or algorithm.

I created a small computer program that tried out various systems. A complicating factor was that we did not know the starting position of the message so I always tried all possible positions as a starting position. I soon was able to rule out simple static systems of the type: “move x steps to the right and y step up”. I also looked at German bigram statistics for all letter pairs on a fixed distance from each other, but that did not give anything either.

I also tried an algorithm where the next space is found x steps away from the previous, with x being equal to the “value” of the previous letter (A=1, B=2 and so on). The problem is then exactly how to move the x steps.

At this point I started discussing with my friend and colleague Patrik Almqvist. We had long and very fruitful discussions. From the leftover spaces in the message we were leaning towards the algorithm being of the kind that it can end up on an already occupied space and that it then would have another way to find a free space. We continued our discussions and tried various ways of moving from one letter to the next, or “follow the pebbles” as Frank hinted. I popped out to do an errand, and when I got back to work Patrik sent me a message: “I have a solution”. Indeed! By moving diagonally right-down (cyclically) you would get the correct clear text. In case you end up on an already occupied space you simply move to the right until there is a free space.

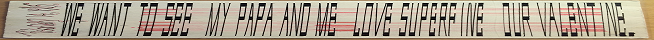

The full plaintext is:

GRATULATION SIE SIND EIN WAHRER MEISTER DER CODEKNACKERKUNST DIE LOESUNG LAUTET SONNENPFERD

(Congratulations, you a re a true master of the art of codebreaking. The solution is “sun horse”).

I want to thank Frank for providing this puzzle and also for giving just the right amount of clues!

Frank Schwellinger immediately posted a comment that confirmed the correctness of Magnus and Patrik’s solution:

Finally the cipher has been solved after 8 and 1/2 years by Magnus Ekhall (and Patrik Almqvist). So Magnus is the winner and entitled to claim the “trophy”. Congrats Magnus, you did a great job. I hope you enjoyed this riddle.

A note by Frank Schwellinger

Here’s a summary note Frank Schwellingen sent me (English translation follows):

Das Rätsel sollte eine Art Abenteuer, eine Herausforderung und zugleich ästhetisches Kunstwerk darstellen. Ein Abenteuer in dem Sinne wie Indiana Jones sie bestehen musste, voller Fallen. Der Font Wingdings 3 konnte einen mit seinen Pfeilen dazu verleiten in die abenteuerlichsten Richtungen zu denken, auch die genau 26 Zeichen je Kreis wollten dazu verführen hier einen nicht gegebenen Bezug zu der Anzahl der Buchstaben im Aphabet zu vermuten. Nur mit Selbstdisziplin und Intuition konnte man hier den richtigen Weg finden, der zur Lösung führt. Denn die Buchstabenhäufigkeiten waren der erste geheime Wegweiser, der einem die richtige Richtung zeigte. Eine zum Deutschen passenden Statistik hätte man auch dann feststellen können, wenn der Font nicht erkannt worden wäre. Pfeile und die Zahl 26 waren lediglich verführerische Irrlichter. Darüber hinaus sollte das Rätsel aber auch visuell ansprechend gestaltet sein und Appetit machen, was mir hoffentlich gelungen ist. Eine Herausforderung sollte es ebenfalls sein und es war nicht dazu gedacht, dass jeder es lösen kann, wenn er sich nur genügend anstrengt. Der wesentliche Punkt war aber natürlich, dass es Spass machen sollte, sich damit zu befassen. Insofern war es auch für mich eine Herausforderung, die Schwierigkeit hoch zu halten aber nicht über den Punkt des Lösbaren hinauszuheben. Dadurch, dass ich ein abenteuerliches, herausforderndes Kunstwerk schaffen wollte, war auch auf meiner Seite eine Herausforderung gegeben und mir hat die Konstruktion dieser Chiffre bestimmt ähnlich viel Spass gemacht, wie all den Lesern, die sich an der Lösung versucht haben. Und wenn mich die Muse packt, werde ich vielleicht in der Zukunft eine neue Rätselchiffre konstruieren.

ENGLISH: The puzzle should be a kind of adventure, a challenge and at the same time an aesthetic work of art. An adventure in the sense that Indiana Jones had to pass it, full of traps. The font Wingdings 3 with its arrows could tempt you to think in the most adventurous directions, also the exactly 26 characters per circle wanted to tempt you to guess an undefined relation to the number of letters in the alphabet. Only with self-discipline and intuition one could find the right way, which leads to the solution. Because the letter frequencies were the first secret signpost that showed the right direction. A statistic matching the German would have been found even if the font had not been recognized. Arrows and the number 26 were merely seductive will-o’-the-wisp signs. Beyond that the puzzle should also be visually appealing and whet the appetite, which I hopefully succeeded in. It should also be a challenge and it was not meant to be solved by everyone, if he just tried hard enough. But the main point was of course that it should be fun to work on it. In this respect, it was also a challenge for me to keep the difficulty high but not to raise it beyond the point of solvability. Because I wanted to create an adventurous, challenging work of art, it was also a challenge for me and I am sure that I enjoyed the construction of this cipher as much as all the readers who tried to solve it. And if the muse grabs me, maybe I will construct a new puzzle cipher in the future.

Aknowledgements

It goes without saying that I’m extremely proud that this challenge, which went unsolved for over eight years, was finally solved by my readers.

I want to thank Frank Schwellinger for making me aware of this puzzle and for allowing me to introduce it on this blog. And of course, I congratulate Magnus Ekhall and Patrik Almqvist for this great success. Have fun with the copy of Warum gibt es kein Bier auf Hawaii? Frank is going to award you.

In addition, I want to thank Christoph Tenzer for the important role he played in this codebreaking process. Other readers that provided interesting hints are TWO, Margot Pyrc, Kerberos, Gerd, Hias, hattadone, Christof Rieber, Dampier, and Seth Kintigh – you can be sure that your input is much appreciated.

Further reading: Ron Rivest publishes new time-lock puzzle

Linkedin: https://www.linkedin.com/groups/13501820

Facebook: https://www.facebook.com/groups/763282653806483/

![flattr this!]()

Das Voynich-Manuskript stammt aus Mexiko. Oder vielleicht doch nicht? Die Diskussion über eine Forschungsarbeit zu diesem Thema hat für ordentlich Wirbel gesorgt – auch und gerade in meinem Blog (siehe

Das Voynich-Manuskript stammt aus Mexiko. Oder vielleicht doch nicht? Die Diskussion über eine Forschungsarbeit zu diesem Thema hat für ordentlich Wirbel gesorgt – auch und gerade in meinem Blog (siehe